Blog

Nous partageons notre actualité.

Blog

1-Cour commun\2 -#OS\2-Architecture système\4-Windows

Windows est un système d'exploitation développé par Microsoft qui est largement utilisé dans le monde de l'informatique personnelle et professionnelle. Lancé pour la première fois en 1985, Windows a évolué au fil des décennies pour devenir l'un des systèmes d'exploitation les plus répandus.

Lire la suite

1-Cour commun\2 -#OS\2-Architecture système\3-Les-annuaires

Un annuaire informatique est une structure organisée de données regroupant des informations sur des ressources, tels que des fichiers, des utilisateurs, des périphériques ou des services, au sein d'un système informatique. Cet annuaire permet de rechercher, d'accéder et de gérer ces ressources de manière efficace.

Lire la suite

1-Cour commun\2 -#OS\2-Architecture système\2-Docker

Docker est une plateforme open source permettant la création, le déploiement et la gestion de conteneurs logiciels. Les conteneurs sont des unités légères et autonomes qui encapsulent une application et ses dépendances, permettant ainsi une portabilité et une exécution cohérente sur différentes infrastructures, qu'il s'agisse d'un ordinateur local, d'un serveur en datacenter ou dans le cloud.

Lire la suite

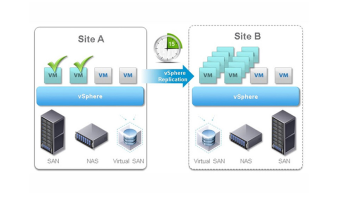

1-Cour commun\2 -#OS\2-Architecture système\1-Gestion-des-VM

La gestion des machines virtuelles (VM) est un processus clé dans l'administration des infrastructures informatiques modernes. Les machines virtuelles sont des environnements informatiques autonomes et isolés qui fonctionnent sur une seule machine physique. La gestion des VM implique la création, la configuration, la surveillance, la mise à l'échelle et la maintenance de ces instances virtuelles.

Lire la suite

comment-installer-et-configurer-le-firewall-serveur-csf-sur-rocky-linux-9

Config Server Security and Firewall (CSF) est un pare-feu basé sur iptables qui fournit un haut niveau de sécurité au système Linux. Pour ce faire, il effectue une inspection des paquets avec état (SPI).

Lire la suite

1-Cour-commun\2-#OS\1-la gestion des SI\Quiz-ITIL-réponse

Le quiz sur l'ITIL , vous permettent de vous challenger sur vos connaissance personnel en la matière. ainsi vous pouvez faire un point et puis lire le cour en PDF si besoin pour vous rafraichir la mémoire.

Lire la suite

1-Cour-commun\2-#OS\1-la gestion des SI\Quiz-ITIL

Le quiz sur l'ITIL , vous permettent de vous challenger sur vos connaissance personnel en la matière. ainsi vous pouvez faire un point et puis lire le cour en PDF si besoin pour vous rafraichir la mémoire.

Lire la suite

1-Cour-commun\2-#OS\1-la gestion des SI\2-Gérer-son-système-d’information

"Gérer son système d'information" fait référence à l'ensemble des activités visant à planifier, organiser, contrôler et optimiser les ressources informatiques d'une organisation. Cela englobe la gestion des technologies de l'information, des données, des logiciels, du matériel, des réseaux et des processus liés à l'informatique au sein de l'entreprise.

Lire la suite

1-Cour-commun\2-#OS\1-la gestion des SI\Quiz-Cloud-réponse

Le quiz sur les datacenter et cloud , vous permettent de vous challenger sur vos connaissance personnel en la matière. ainsi vous pouvez faire un point et puis lire le cour en PDF si besoin pour vous rafraichir la mémoire.

Lire la suite

1-Cour-commun\2-#OS\1-la gestion des SI\Quiz-Cloud

Le quiz sur les datacenter et cloud , vous permettent de vous challenger sur vos connaissance personnel en la matière. ainsi vous pouvez faire un point et puis lire le cour en PDF si besoin pour vous rafraichir la mémoire.

Lire la suite

1-Cour-commun\2-#OS\1-la gestion des SI\1-Cloud&Datacenter

Le cloud computing désigne un modèle de fourniture d'accès à des ressources informatiques, telles que des serveurs, des bases de données, des réseaux, des logiciels, et bien plus encore, via Internet.

Lire la suite

1-Cour-commun\1-#Réseaux\3-Les réseaux-WAN\3-Les-VLAN

Les VLAN (Virtual Local Area Networks), ou réseaux locaux virtuels en français, sont une technologie réseau qui permet de diviser un réseau local physique en plusieurs segments logiques, indépendants les uns des autres.

Lire la suite