Le modèle OSI (Open Systems Interconnection) et le modèle TCP/IP (Transmission Control Protocol/Internet Protocol) sont deux cadres conceptuels qui définissent la structure et le fonctionnement des réseaux informatiques.

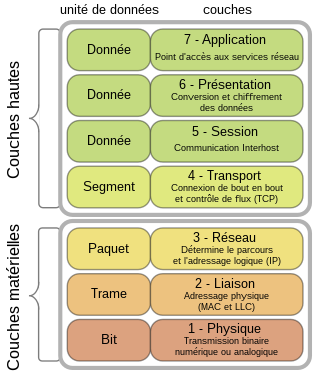

Le modèle OSI est une norme internationale qui divise les fonctions réseau en sept couches distinctes, allant de la couche physique (transmission des bits) à la couche application (interface utilisateur). Chaque couche a des responsabilités spécifiques, et la communication entre les couches se fait par des interfaces standardisées.

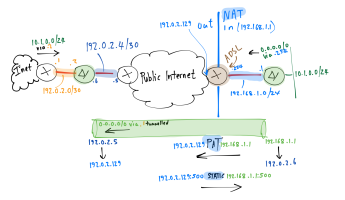

Le modèle TCP/IP, quant à lui, est un ensemble de protocoles de communication utilisés sur Internet. Il est plus largement adopté que le modèle OSI et se compose de quatre couches principales : la couche d'application, la couche transport, la couche réseau, et la couche liaison de données. Les protocoles TCP (Transmission Control Protocol) et IP (Internet Protocol) sont des composants essentiels de ce modèle.

Bien que le modèle OSI soit plus théorique, le modèle TCP/IP est plus répandu dans la pratique, notamment sur Internet, et les deux modèles partagent des similitudes dans la manière dont ils abordent la communication réseau.