Blog

Nous partageons notre actualité.

Blog

3-Tutoriels\3-Master\1-section-cours\10-Les-méthodes-d’attaques

Le cours sur le "Master - Les Méthodes d'Attaques" propose une exploration avancée des techniques et des méthodes utilisées dans le domaine de la cybersécurité pour comprendre, simuler et contrer les attaques informatiques. Conçu au niveau master, ce cours examine en détail les méthodes d'attaques les plus avancées, offrant une compréhension approfondie des tactiques utilisées par les attaquants. Les participants étudieront les différentes catégories d'attaques, y compris les attaques sur les réseaux, les applications, les systèmes d'exploitation, et les protocoles de sécurité. Le cours abordera également les concepts de sécurité offensifs, tels que les tests d'intrusion, la recherche de vulnérabilités, et l'analyse des attaques pour renforcer la posture défensive des organisations. L'objectif principal de ce cours est de former les participants à anticiper et à contrer les menaces en développant une compréhension approfondie des méthodes d'attaques, leur permettant ainsi de jouer un rôle actif dans la sécurisation des systèmes informatiques et des réseaux.

Lire la suite

3-Tutoriels\2-avancés\2-Cours-Certification-Cisco\9-Méthode-CSMA

Le cours sur la "Méthode CSMA" se focalise sur l'étude de la méthode d'accès au réseau appelée CSMA (Carrier Sense Multiple Access). Cette technique est largement utilisée dans les réseaux informatiques pour réguler l'accès concurrentiel aux canaux de communication partagés. Les participants exploreront les principes fondamentaux de CSMA, qui implique la détection de porteuse (Carrier Sense) et l'accès multiple (Multiple Access). Le cours abordera les différentes variantes de CSMA, y compris CSMA/CD (Carrier Sense Multiple Access with Collision Detection), qui est souvent utilisé dans les réseaux Ethernet. Les participants apprendront comment CSMA optimise l'utilisation du canal en évitant les collisions et en coordonnant l'accès entre les différents périphériques sur le réseau. L'objectif principal de ce cours est de fournir une compréhension approfondie de la méthode CSMA et de ses applications pratiques dans les réseaux informatiques, permettant aux participants de concevoir, configurer et maintenir des réseaux performants avec une gestion efficace du canal de communication partagé.

Lire la suite

comment-installer-tig-stack-telegraf-influxdb-et-grafana-sur-debian-12

La pile TIG (Telegraf, InfluxDB et Grafana) est l'acronyme d'une plate-forme d'outils open source facilitant la collecte, le stockage, la représentation graphique et l'alerte des métriques du système. Vous pouvez surveiller et visualiser des mesures telles que la mémoire, l'espace disque, les utilisateurs connectés, la charge du système, l'utilisation du swap, la disponibilité, les processus en cours d'exécution, etc. à partir d'un seul endroit. Les outils utilisés dans la pile sont les suivants : Telegraf - est un agent de collecte de métriques open source permettant de collecter et d'envoyer des données et des événements à partir de bases de données, de systèmes et de capteurs IoT. Il prend en charge divers plugins de sortie tels que InfluxDB, Graphite, Kafka, etc. auxquels il peut envoyer les données collectées. InfluxDB - est une base de données de séries chronologiques open source écrite en langage Go. Il est optimisé pour un stockage rapide et haute disponibilité et convient à tout ce qui implique de grandes quantités de données horodatées, notamment des métriques, des événements et des analyses en temps réel. Grafana - est une suite open source de visualisation et de surveillance de données. Il prend en charge divers plugins d'entrée tels que Graphite, ElasticSearch, InfluxDB, etc. Il fournit un magnifique tableau de bord et des analyses de métriques vous permettant de visualiser et de surveiller tout type de métriques système et de données de performances.

Lire la suite

comment-installer-cockpit-web-console sur-debian-12

Cockpit est un outil d'administration Linux basé sur le Web qui vous permet de gérer plusieurs serveurs Linux à partir d'un seul tableau de bord, notamment pour les opérations quotidiennes. Le projet Cockpit, principalement soutenu par RedHat, fournit une interface conviviale interface qui convient aux personnes ayant moins d'expérience dans un environnement Linux. Ce guide vous montrera comment installer Cockpit sur un serveur Debian 12, et je vais vous montrer l'utilisation de base de Cockpit

Lire la suite

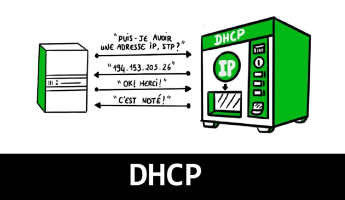

2-TD-TP-Communs\3-Sécurité\1-TD-sécurité\13-TD-Sécurisation-du-DHCP

Le TD "Sécurisation du DHCP" est une session de formation qui se concentre sur les mesures de sécurité à mettre en place pour protéger le service DHCP (Dynamic Host Configuration Protocol) dans un réseau. Au cours de cette session, les participants explorent les différentes vulnérabilités associées au DHCP et apprennent à mettre en œuvre des stratégies de sécurité pour minimiser les risques d'attaques telles que les usurpations d'identité (spoofing) ou les dénis de service. Les sujets abordés peuvent inclure la configuration du filtrage MAC, la mise en place de l'authentification DHCP, l'utilisation de protocoles de sécurisation tels que DHCP Snooping, ainsi que d'autres bonnes pratiques visant à renforcer la sécurité du service DHCP au sein du réseau. L'objectif principal du TD est de fournir aux participants les connaissances et les compétences nécessaires pour sécuriser efficacement le service DHCP, assurant ainsi une attribution fiable des adresses IP tout en protégeant le réseau contre des activités malveillantes.

Lire la suite

2-TD-TP-Communs\3-Sécurité\1-TD-sécurité\12-TD–Wifi-RADIUS

Le TD "WiFi-RADIUS" est une session de formation axée sur la mise en œuvre et la configuration de l'authentification et de l'autorisation des utilisateurs sur un réseau sans fil à l'aide du protocole RADIUS (Remote Authentication Dial-In User Service). Au cours de cette session, les participants explorent les principes fondamentaux de RADIUS pour sécuriser l'accès au réseau WiFi. Les sujets abordés peuvent inclure la configuration des serveurs RADIUS, la liaison avec les points d'accès WiFi, la gestion des identités utilisateur, et la mise en place de politiques de sécurité pour le contrôle d'accès au réseau sans fil. L'objectif principal du TD est de permettre aux participants de mettre en œuvre une infrastructure WiFi sécurisée, garantissant une authentification robuste et une gestion efficace des utilisateurs à travers le protocole RADIUS.

Lire la suite

2-TD-TP-Communs\3-Sécurité\1-TD-sécurité\11-TD–NAT&IPSEC

Le TD "NAT & IPSec" est une session de formation qui se concentre sur l'intégration des techniques de Network Address Translation (NAT) et du protocole IPsec (Internet Protocol Security) dans les réseaux. Au cours de cette session, les participants explorent la manière dont NAT peut être utilisé en conjonction avec IPsec pour permettre une communication sécurisée entre des réseaux avec des adresses IP privées à travers des réseaux publics, comme Internet. Les sujets abordés incluent la configuration de NAT pour le trafic IPsec, la gestion des politiques de sécurité, et l'optimisation de la connectivité tout en préservant la confidentialité et l'intégrité des données. L'objectif principal du TD est de fournir aux participants les connaissances et les compétences nécessaires pour mettre en œuvre une solution sécurisée et efficace combinant NAT et IPsec dans un environnement réseau.

Lire la suite

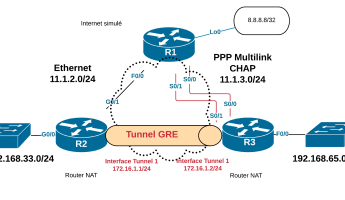

2-TD-TP-Communs\3-Sécurité\1-TD-sécurité\9-TD–Tunnel-GRE

Le TD "Tunnel GRE" est une session de formation axée sur la compréhension et la mise en œuvre des tunnels GRE (Generic Routing Encapsulation). Au cours de cette session, les participants explorent les concepts fondamentaux des tunnels GRE, notamment la création de tunnels virtuels pour encapsuler des paquets dans un réseau. Les sujets abordés peuvent inclure la configuration des interfaces de tunnel, la définition des points d'extrémité, et l'intégration des tunnels GRE dans des réseaux existants. L'objectif principal du TD est de fournir aux participants les connaissances nécessaires pour établir des connexions sécurisées et efficaces entre différents réseaux en utilisant la technologie de tunnel GRE, facilitant ainsi la communication transparente des données sur des réseaux IP hétérogènes.

Lire la suite

2-TD-TP-Communs\3-Sécurité\1-TD-sécurité\7-TD–sécurisation-switch

Le TD "Sécurisation Switch" est une session de formation axée sur la mise en place de mesures de sécurité au niveau des commutateurs réseau. Pendant cette session, les participants explorent les différentes fonctionnalités et configurations disponibles pour renforcer la sécurité au niveau des switches. Les sujets abordés peuvent inclure la configuration des listes de contrôle d'accès (ACL), la prévention contre les attaques de type ARP spoofing, la gestion des VLANs pour isoler le trafic, l'implémentation du protocole DHCP Snooping, et d'autres mécanismes de sécurité spécifiques aux switches. L'objectif principal du TD est de doter les participants des connaissances et compétences nécessaires pour renforcer la sécurité au niveau de la couche d'accès du réseau, contribuant ainsi à la protection des données et des ressources contre les menaces potentielles.

Lire la suite

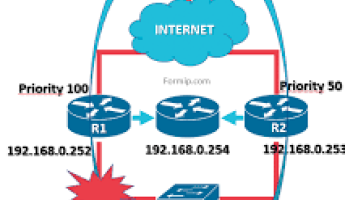

2-TD-TP-Communs\3-Sécurité\1-TD-sécurité\6-TD–HSRP

Le TD "HSRP" (Hot Standby Router Protocol) est une session de formation axée sur la compréhension et la mise en œuvre de ce protocole de routage dédié à la haute disponibilité dans les réseaux informatiques. Au cours de cette session, les participants explorent les concepts fondamentaux du HSRP, notamment la configuration de plusieurs routeurs pour fonctionner en tant que groupe de redondance, la définition d'une adresse IP virtuelle commune, et la surveillance de l'état de chaque routeur. Les sujets abordés peuvent également inclure la gestion des priorités, la sélection du routeur actif, et la détection des défaillances pour assurer une transition transparente en cas de panne. L'objectif principal du TD est de fournir aux participants les connaissances nécessaires pour mettre en place une infrastructure réseau robuste et hautement disponible en utilisant le protocole HSRP.

Lire la suite

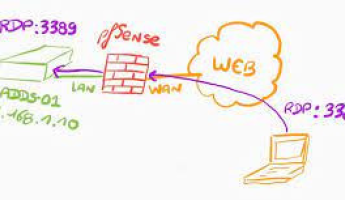

2-TD-TP-Communs\3-Sécurité\1-TD-sécurité\5- TD – NAT avec redirection DMZ

Le TD "NAT avec redirection DMZ" est une session de formation centrée sur la compréhension et la mise en œuvre de la translation d'adresses réseau (NAT) avec la création d'une zone démilitarisée (DMZ). Au cours de cette session, les participants explorent les concepts fondamentaux de NAT, en mettant l'accent sur la redirection des flux vers une DMZ, qui est une zone intermédiaire entre le réseau interne et externe. Les sujets abordés peuvent inclure la configuration des règles de NAT, la définition de la DMZ, la gestion des adresses IP, et la sécurisation des services exposés dans la DMZ. L'objectif principal du TD est de fournir aux participants les connaissances et les compétences nécessaires pour mettre en place une infrastructure réseau sécurisée en utilisant NAT avec redirection vers une DMZ, permettant ainsi de protéger les ressources internes tout en offrant des services accessibles depuis l'extérieur.

Lire la suite

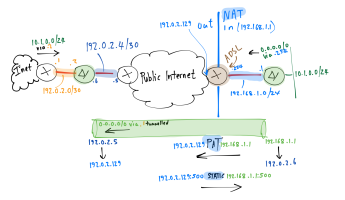

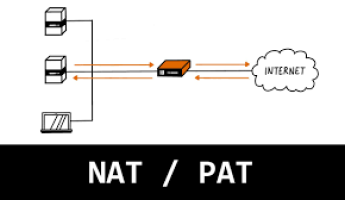

2-TD-TP-Communs\3-Sécurité\1-TD-sécurité\4-TD–NAT-PAT

Le TD "NAT PAT" (Network Address Translation - Port Address Translation) est une session de formation axée sur la compréhension et la mise en œuvre des techniques de translation d'adresses IP. Au cours de cette session, les participants explorent les concepts fondamentaux de la translation d'adresses, en mettant particulièrement l'accent sur NAT (Network Address Translation) et PAT (Port Address Translation). Les sujets abordés peuvent inclure la manière dont ces techniques permettent de gérer la pénurie d'adresses IP publiques, la configuration des règles de translation, la distinction entre les adresses privées et publiques, ainsi que la résolution des problèmes courants liés à la translation d'adresses. L'objectif principal du TD est de fournir aux participants les connaissances nécessaires pour mettre en œuvre NAT et PAT de manière efficace, facilitant ainsi la communication entre réseaux avec des adresses IP privées.

Lire la suite